Un solo punto di accesso, real-time, disponibile 24/7

Competenze verticali per garantire i migliori standard di sicurezza, compliance e trasparenza.

Tecnologie

Ci integriamo con le principali tecnologie, mantenendo un approccio agnostico e adattandoci alle esigenze del cliente.

Interfaccia dedicata

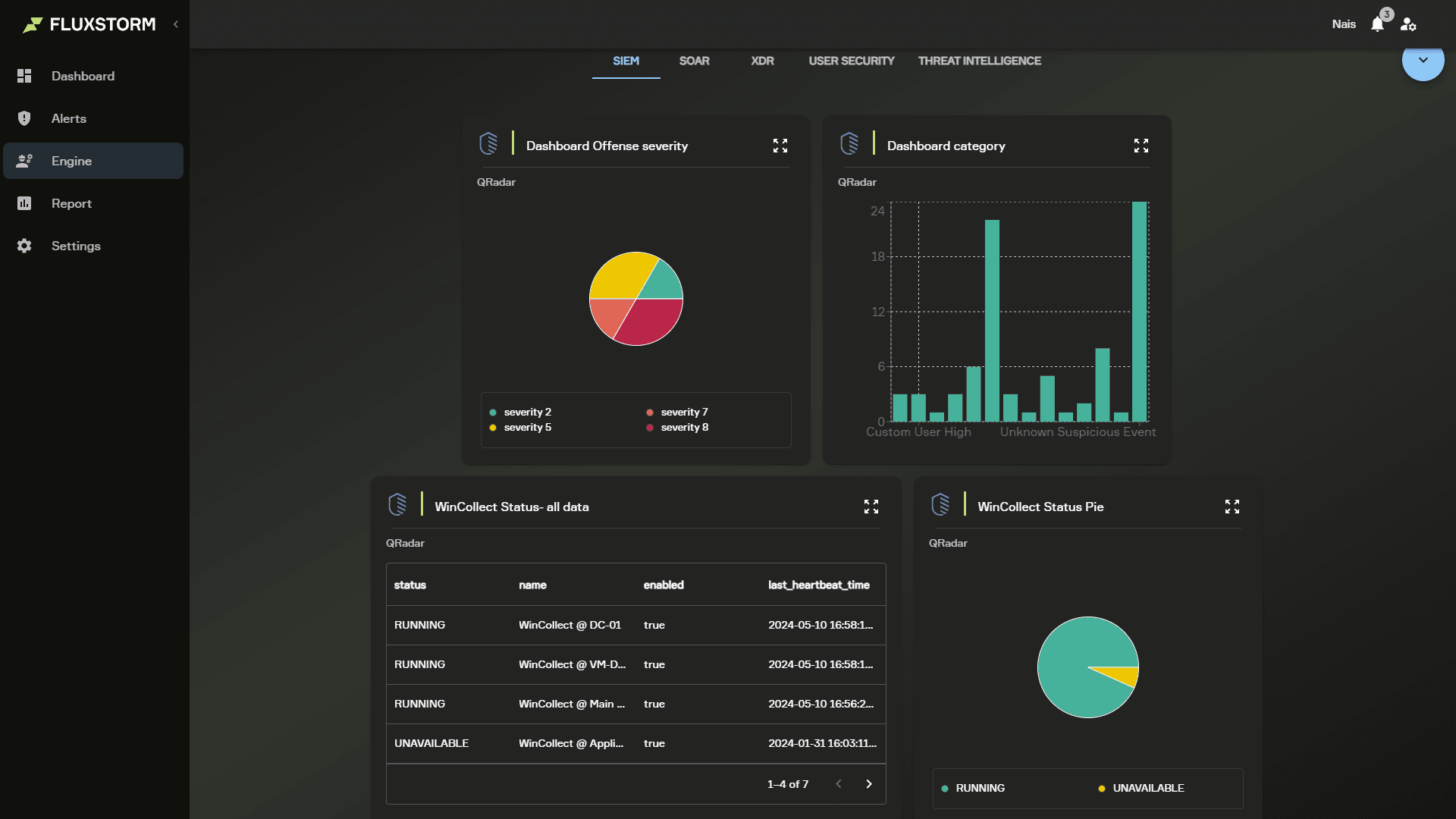

Un'interfaccia intuitiva che fornisce una vista in real-time delle nostre operazioni di sicurezza.

Un insieme completo di servizi progettati per offrire la massima sicurezza alla tua azienda.

Security Operations Center 24/7

Monitoraggio continuo per una protezione costante delle infrastrutture.

Contenimento avanzato

Risposta rapida e strategica alle minacce per limitarne l'impatto.

Incident response

Azioni pianificate per gestire e mitigare le conseguenze degli incidenti.

Analisi incident avanzata

Identificazione dettagliata delle cause per migliorare la prevenzione.

Vulnerability Assessment

Individuazione proattiva delle vulnerabilità nei sistemi.

Penetration test

Simulazione di attacchi per valutare la sicurezza delle reti.

Security Validation

Verifica periodica dell'efficacia dei controlli di sicurezza implementati.

Dark Web Monitoring

Sorveglianza sul dark web per rilevare attività illecite mirate.

Servizio di takedown

Rimozione rapida di contenuti pericolosi e domini fake.

Tutela VIP

Protezione specifica delle figure chiave all'interno dell'organizzazione.

Pronti a rispondere.

La crescita degli incidenti di sicurezza e la loro complessità necessita di un cambiamento radicale sulle modalità di gestione dei servizi SOC tradizionali.

- Valorizzazione dell’automazione tramite i motori di Machine Learning

- Orchestrazione nativa degli stack tecnologici in backend (SIEM, EDR, XDR, etc.)

- Visibilità real-time, 24/7, su ogni evento critico rivolto alla tua infrastruttura IT & OT

- Chat dedicata con i nostri analisti di sicurezza

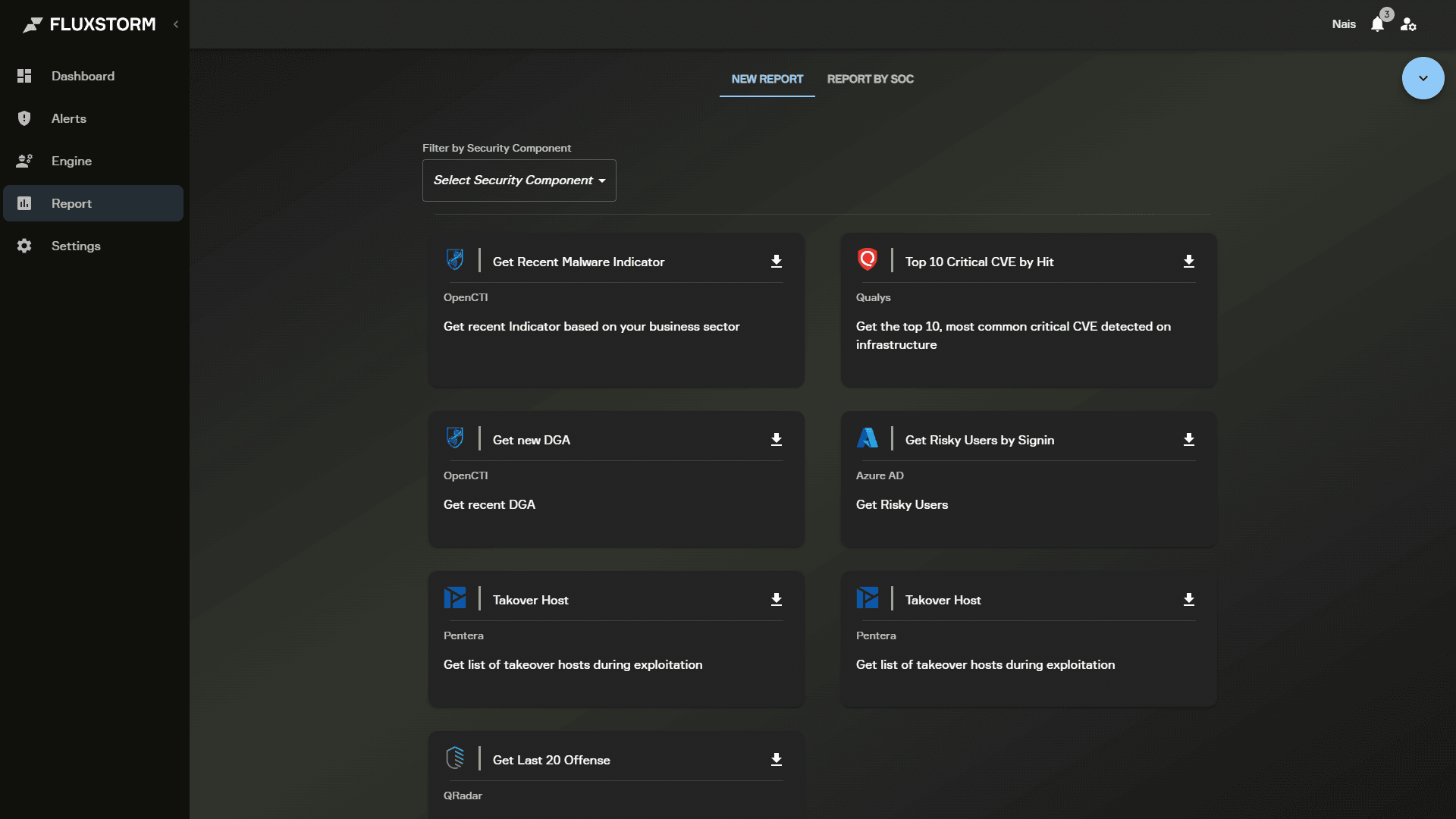

- Archivio dei report di servizio

- Monitoraggio della gestione delle segnalazioni di compliance (NIS2, GDPR, NIST, TISAX, DORA)

Prevenire a 360 gradi.

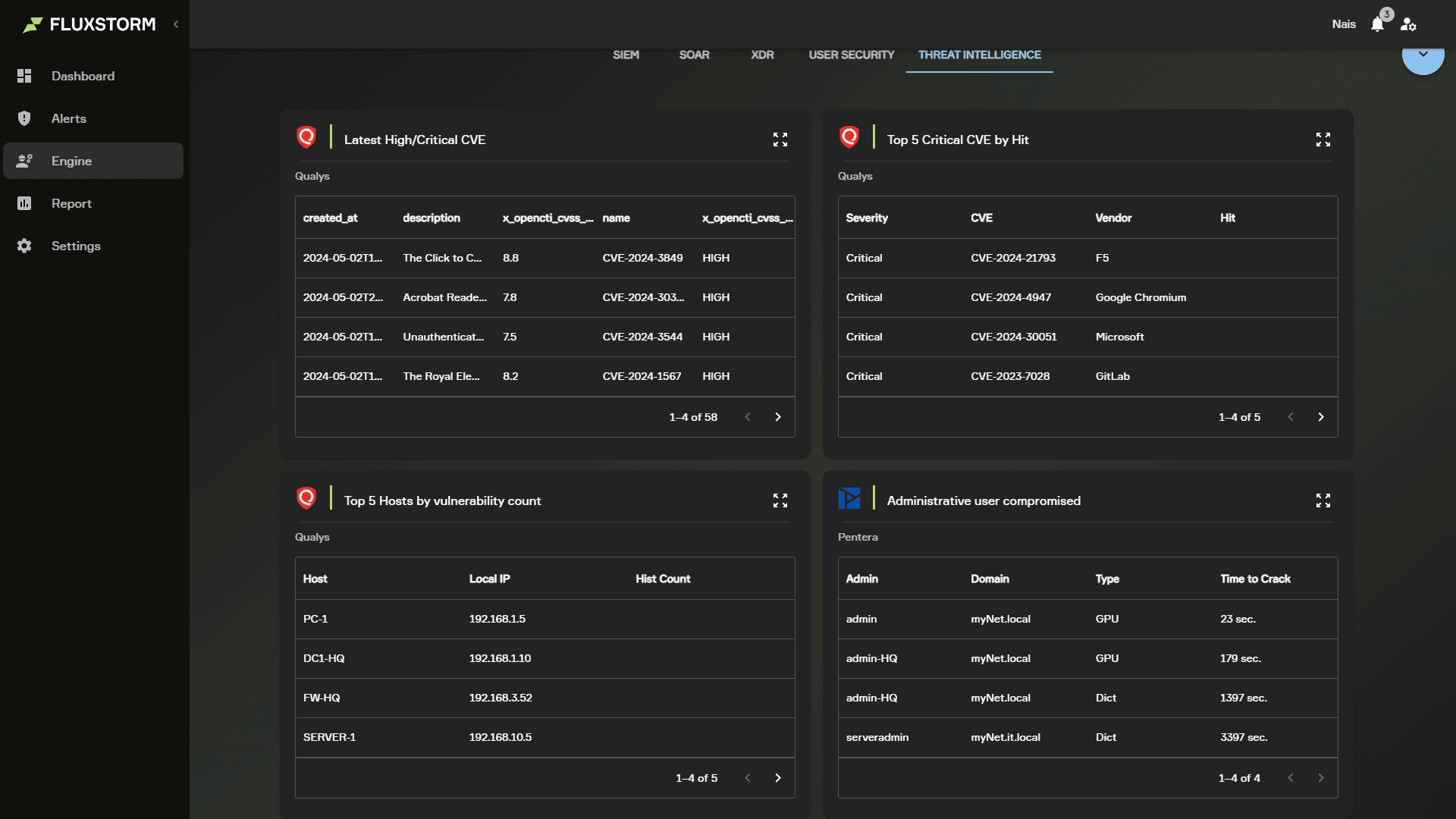

La gestione degli incidenti richiede una conoscenza granulare rispetto alle vulnerabilità dei servizi monitorati. Per questo abbiamo individuato nella prevenzione uno dei pilastri di Fluxstorm.

- Vulnerability Assessment

- Penetration Testing infrastrutturali e applicativi

- Test di valutazione della Postura di sicurezza

- Integrazione nativa con Fluxstorm Response e Visionary, per darti una visibilità estesa e centralizzata in un’unica piattaforma

Guardare al futuro.

Essere in grado di predire gli incidenti è diventato fondamentale e richiede una conoscenza approfondita del contesto in cui si opera, esteso ad indicatori di compromissione ancora non confermati come real-attack o con target le tecnologie adottate dalla tua azienda e la supply-chain.

- Servizi di Early Warning

- Threat Intelligence

- Dark Web Monitoring

- Protezione estesa anche ai VIP users e al brand.